前言

大家好,我是字节曜的编辑寒烟似雪,今天发现了个易忽略的Windows漏洞,近期,我们在网络安全监测中发现,一类依托剪贴板劫持的恶意攻击正呈爆发式增长,对比2024年初数据,其发生率已飙升517%。更令人警惕的是,这类攻击不再依赖显眼的恶意程序,而是用“可信文件格式+日常操作场景”包装,即便是具备基础安全意识的用户,也可能在毫无察觉中中招。

一、拆解攻击全流程:一封SVG邮件如何“破门而入”

为还原攻击逻辑,我们通过模拟环境复现了黑客的完整操作链,发现其每一步都精准利用用户认知与系统防护的“盲区”,堪称“教科书级”的隐蔽攻击:

1. 载体伪装:用SVG格式绕过第一道防线

黑客放弃了易被拦截的exe、zip等格式,转而选择SVG矢量图作为“载体”。这类格式日常多用于网页图标、设计素材、文档插图,不仅在邮件传输、文件检测中被默认为“低风险”,多数反垃圾邮件系统、终端防护软件也不会对其进行深度脚本扫描——正是这种“可信标签”,让恶意SVG文件能轻松突破邮箱过滤、杀毒软件的初步检测,顺利进入用户设备。

2. 诱导触发:用“人机验证”设下心理陷阱

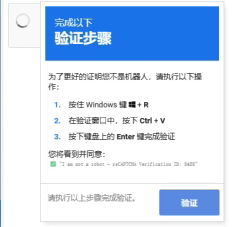

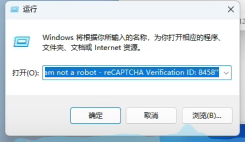

当用户点开SVG附件后,屏幕不会弹出异常弹窗,反而显示出与正规平台高度相似的“人机验证”界面,提示“需完成验证方可查看图片内容”。这种设计精准抓住了用户的使用习惯:多数人会下意识认为“验证是正常安全流程”,点击按钮的瞬间,藏在SVG代码中的跳转脚本已悄然启动,后台开始连接黑客控制的远程服务器,而用户对此毫无感知。

3. 核心攻击:劫持剪贴板执行恶意指令

这是整个攻击中最隐蔽的一步。在用户专注完成“虚假验证”时,黑客利用系统权限漏洞,悄悄篡改了剪贴板内容——原本用户准备复制的文档段落、网址链接,已被替换成带有恶意参数的代码。当“验证”时,黏贴的代码便会运行

更可怕的是,整个过程中,所有操作都围绕“查看图片”“验证身份”等日常场景展开,没有任何违背常理的迹象,用户很难将“点开SVG附件”与“设备被入侵”关联起来。

二、攻击激增517%的底层逻辑:为何黑客偏爱剪贴板劫持?

从监测数据来看,这类攻击能在短时间内爆发,核心在于其“低门槛、高隐蔽、广覆盖”的特性,完美契合黑客的批量攻击需求:

1. 绕过防护的“成本极低”

传统恶意攻击需要对抗杀毒软件的特征码检测、行为分析,而剪贴板劫持利用的是系统原生功能(剪贴板)与可信文件格式(SVG)的组合,相当于“披着合法外衣作案”。目前多数防护软件对“SVG文件+剪贴板操作”的组合缺乏针对性监测规则,导致攻击成功率远超传统恶意软件。

2. 攻击场景无死角覆盖

无论是个人用户接收邮件、下载设计素材,还是企业员工传输工作文档、分享图表,SVG格式都有合理的使用场景。黑客无需针对特定行业或人群定制伪装,只需批量发送含恶意SVG的邮件、在素材平台植入带毒文件,就能覆盖个人办公、企业生产、设计创作等全场景目标。

3. 后续危害呈“链式扩散”

一旦剪贴板被劫持,恶意程序下载后不仅会窃取设备中的账号密码、文档数据,还可能篡改系统权限,让设备成为“肉鸡”,进一步向用户的社交账号、企业内网扩散。我们在监测中发现,某小型企业因员工点开恶意SVG邮件,导致内部OA系统、客户数据库在24小时内被完全控制,数据泄露与系统修复损失超百万元。

三、紧急防护建议:3步筑牢安全防线

面对这类“隐蔽性攻击”,单纯依赖杀毒软件已不够,需从“文件处理、操作习惯、异常监测”三方面建立防护体系:

1. 对陌生文件“先隔离,再验证”

- 收到含SVG、HTML等可嵌入脚本的附件时,若发件人非熟人或无明确业务关联,直接删除;若确需查看,先通过在线文件预览工具(如无本地执行权限的SVG预览平台)核查内容,避免直接双击打开。

- 企业用户需在终端设备部署“文件沙箱”,对未知格式附件强制在隔离环境中运行,禁止其直接调用系统剪贴板、联网权限。

2. 警惕“非预期的验证与弹窗”

- 任何文件打开后,若突然弹出“人机验证”“安全检测”界面,且并非来自浏览器、正规软件(如办公软件、设计工具),立即关闭窗口并断网——正规软件的验证不会通过“文件打开”触发,更不会要求“点击按钮即可查看内容”。

- 日常使用中,复制重要内容(如账号、密码、敏感链接)后,粘贴前先在记事本中“试粘贴”,确认内容与复制时一致,再进行后续操作。

3. 定期核查系统与进程异常

- 个人用户可通过“任务管理器”查看后台进程,若发现无名进程占用高CPU、频繁联网,且无法追溯启动来源,立即结束进程并扫描病毒;

- 企业需开启终端行为监测,重点关注“SVG文件打开后+剪贴板操作+异常联网”的组合行为,一旦触发规则,立即阻断进程并通知安全团队核查。

当前,网络攻击正从“硬对抗”转向“软伪装”,黑客越来越擅长利用“日常场景+可信元素”降低用户警惕。此次发现的剪贴板劫持攻击,只是这类“隐蔽攻击”的一个缩影。无论是个人还是企业,都需摒弃“没遇到就是安全”的侥幸心理,将“谨慎处理每一个文件、核查每一次异常”融入日常操作,才能真正抵御新型网络威胁。